Digital security workshop Les Dégommeuses - Paris

From Gender and Tech Resources

Revision as of 14:44, 20 June 2016 by B01 (Talk | contribs) (Created page with "= Issues about Security, Privacy, Anonymity = * Datas and states * Datas and companies * Datas and citizens * Datas and art centré == So w...")

Contents

- 1 Issues about Security, Privacy, Anonymity

- 2 Icebreaking

- 3 Cartographie des activités et des risques

- 4 Dessiner sa journée technologique

- 5 Sécuriser ses données

- 6 La vie du réseau

- 7 Préserver la confidentialité de ses communications sur le web

- 8 Utiliser les emails de façon plus sure

- 9 Discuter en direct en texte > chat

- 10 Discuter en direct en texte, audio, vidéo

- 11 Préserver son anonymat, contourner la censure

- 12 Installer, administrer son propre serveur pour garder le contrôle sur ses données=

- 13 Utiliser des réseaux sociaux

- 14 Téléphone mobile / intelligent

- 15 Libérer son téléphone

- 16 Synthèse des bonnes pratiques

- 17 Identifying good resources

Issues about Security, Privacy, Anonymity

- Datas and states

- Datas and companies

- Datas and citizens

- Datas and art

So what ?

- Holistic security

- Make some noise ! encrypt to increase the cost of surveillance

- Magic recipe : Autonomous infrastructures - Free Libre Open Source Softwares, end to end encryption

Icebreaking

- qui utilise win / mac / linux

- qui ds la salle est journaliste activiste membres d'ong membre des services de renseignement

- qui a déjà reçu un virus informatique

- qui a déjà reçu un spam, un faux e-mail d’hammoçonage

- qui a déjà été victime d’attaques en ligne, de harcèlement en ligne, de troll

- qui a déjà perdu des données sensibles

- qui connaît edward snowden, julian Assange,

- qui donnerait son mot de passe à son/sa petite amie, sa famille, ses amis

Cartographie des activités et des risques

Pluie d’idée par rapport à la sécurité : évoquer des mots évoquant la sécurité informatique

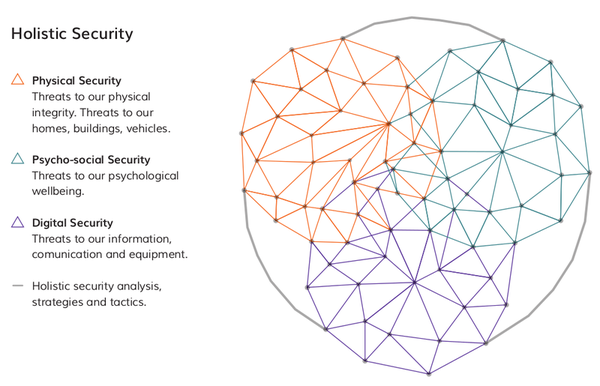

3 dimensions : bien être / matériel / informatique > sécurité holistique https://holistic-security.tacticaltech.org/

- Intégrité physique de soi même et de ses appareils

- Bien être moral, social

- Sécurité informatique

Il est en effet difficile d'avoir des pratiques sures ou d'apprendre quand on est fatigué ou sous pression

Dessiner sa journée technologique

Dessiner ses interactions avec des appareils numériques, quel type de données y sont stockées, transportées, données qu'ils produisent activement et les données reçues d'autres personnes (dans le réseau)

- Présentation collective de "sa" journée technologique

- > la sécurité est un jeu collectif, /!\ maillon faible dans son réseau

- > changer ses mots de passe, utiliser des dispositifs chiffrés, faire des backups

- > les basiques de la sécurité digitale : antivirus, back-up, phrase de passe complexe

- > se connecter de façon sure, chiffrement des communications, anonymisation

Questions à se poser par rapport à la sensibilité des données

- qu'est qui se passerait si données disparaissent ou "ennemie" à accès à ces données

- est-ce que ces données contiennent beaucoup de données personnelles (permettant de retrouver la personne dans le monde physique)

Il s'agit d'un exercice à répéter dans l’analyse permanente du risque pour réactualiser périodiquement le modèle de menace auquel on s'expose et ainsi les réponses qu'il convient d'y apporter : mettre en place les procédures d'hygiène, changer passwd …

Sécuriser ses données

- Commencer par passer son Ordinateur sous Linux !

- Protéger son ordinateur contre les logiciels malveillants et les pirates

- Antivirus : ClamAV (Libre et gratuit) http://www.clamav.net/ http://fr.clamwin.com/ https://securityinabox.org/fr/avast_principale

- Assurer la sécurité physique de ses données

- Créer et sauvegarder des mots de passe surs > KeepassX https://www.keepassx.org/ et le plug in pour firefox https://addons.mozilla.org/en-US/firefox/addon/keefox/

- Détruire définitivement des donnes > https://securityinabox.org/fr/eraser_main

Se créer un espace de stockage chiffré pour y mettre des fichiers à l'abri

- Protéger les données sensibles sur son ordinateur > truecrypt, développement subitement arrêté, mais version 7.1 toujours fiable https://securityinabox.org/fr/truecrypt_main

- CipherShed : le successeur de TrueCrypt https://github.com/CipherShed/CipherShed

- Tomb sous Linux https://www.dyne.org/software/tomb/ Voir la page dédiée à Tomb

Ce logiciel permet créer un espace de stockage de taille définie portable et offrant une clef qui peut être transportée séparément. Cest idéal pour stockage de mot de passe et autres fichiers sensibles, le logiciel offre également la possibilité d'intégrer la clef à une image via la stéganographie 500px|centré

La vie du réseau

C'est quoi Internet ?

Structure physique

- serveur / routeur

- FAI / Backbones

- cartes des backbones

- http://maps.level3.com/default/ ou http://www.submarinecablemap.com/#/landing-point/marseille-france

- http://www.teliasoneraicmap.com/

- http://www.vox.com/a/internet-maps 40 maps that explain the internet

- https://www.sprint.net/images/network_maps/full/Global-Global-IP.png

Adresse IP

- identifie toutes les machines connectées à internet

- différence entre ip global et ip local

- démo ping

- démo traceroute https://securityinabox.org/fr/eraser_main voir aussi bordercheck pour visualiser par où transitent nos infos https://github.com/epsylon/Border-Check

- visualiser graphiquement l'activité du réseau local http://etherape.sourceforge.net/

- URL -> IP par DNS

Paquet IP

échange découpé en petits paquets

- paquet IP

- fonctionnement théorique internet : fonctionnement ordi / cable / serveur, réseau existant, backbones

- fonctionnement pratique (wireshark) : étude de paquets en temps réel

- install party couches de protection:

- Considérer l'unicité de son navigateur https://panopticlick.eff.org/index.php?action=log&js=yes

Comment une donnée circule dans le réseau

- https://trackography.org/ + Lightbeam + carte des réseaux transatlantiques

Exercice jeu de rôle

exercice : gmail, mail du pays par FAI > FAI, gateway, routeur, serveur : chacun incarne un acteur du réseau, on fait circuler des données de différentes façons 1 contenu et meta-data, lisible 2 on chiffre : on ne voit plus le contenu 3 TOR + riseup : ok mais meta données toujours visibles démo Pidgin + OTR : authetification : question secrète, authentification

Préserver la confidentialité de ses communications sur le web

- Anti pub ublock origin https://addons.mozilla.org/en-US/firefox/addon/ublock-origin/ (Première utilisation : cliquer sur le bouclier rouge, puis sur "ublock origin" → Liste de filtres → Mettre à jour Maintenant et vérifier que la case "mettre à jour les listes… " est cochée )

- Éviter le tracking https://addons.mozilla.org/en-US/firefox/addon/betterprivacy/

- Limiter les traces que l'on laisse Privacy Badger https://www.eff.org/privacybadger

- Crypter la communication entre son ordi et le serveur : passer en HTTPS autant que possible https everywhere https://www.eff.org/https-everywhere

- Eviter de récupérer des virus via le web et le javascript https://noscript.net/

- Bloquer et débloquer à la demande le plug-in flashblock https://addons.mozilla.org/en-US/firefox/addon/flashblock/

- Un bon tutoriel pour se protéger : http://standblog.org/blog/post/2015/08/27/Flicage-brouillon-Partie-4-chapitre-28-Choisir-et-personnaliser-son-navigateur

Moteurs de recherche alternatifs

Pour ajouter un moteur de recherche à Firefox, voir https://support.mozilla.org/fr/kb/ajouter-ou-supprimer-un-moteur-de-recherche-dans-firefox

- https://duckduckgo.com/ voir aussi les bangs https://duckduckgo.com/bang : en ajoutant !wfr dans la recherche on va chercher directement sur wikipedia

- https://www.qwant.com/

- https://startpage.com/

- https://framabee.org/ meta moteur customisable

le "fingerprinting" permet de nous identifier à partir de la combinaison : système d'exploitation, navigateur et ses configurations et extensions, taille de l'écran ...

- tester l'unicité de sa config : Panopticlick http://panopticlick.eff.org/

Supprimer les métadonnées des fichiers

Les métadonnées sont des données associées au fichier lui-même, une pĥoto peut par exemple intégrer des données de géolocalisation, le nom de l'auteur, le logiciel utilisé pour la traiter, la définition de l'appareil photo, ... voir https://blog.mathiasblanchemanche.ch/2015/10/21/Anonymiser%20les%20m%C3%A9tadonn%C3%A9es%20d'un%20fichier.html

- utilisation de l'outil Exiftool :

Pour demander au logiciel de remplacer toutes les informations contenues dans les métadonnées par “petit chaton” (remarquez l’originalité) tout en écrasant la donnée originale :

exiftool "-all:all=petit chaton" -overwrite_original *.ogg

Utiliser les emails de façon plus sure

Fournisseurs de courriels sympathiques

- https://help.riseup.net/

- http://no-log.org/

- http://autistici.org

- https://www.openmailbox.org/

- https://protonmail.ch/ too fresh ?

- https://mailinabox.email/

- https://tutanota.com/fr/ too fresh ?

- https://whiteout.io too fresh ?

- https://eu.ixquick.com/startmail/c/ mail encrypté facile à mettre en oeuvre (payant)

- https://www.newmanity.com/ une boite française, gratuit pour les particuliers

Utiliser des mails jetables

- https://www.guerrillamail.com/

- https://www.sharklasers.com/

- http://maildrop.cc/

- http://throwawaymail.com/

- http://yopmail.com/

- http://clipmail.eu

- https://addons.mozilla.org/fr/firefox/addon/bloody-vikings/

Chiffrer ses mails avec PGP

Il convient de combiner un client mail type Thunderbird et le plug-in enigmail :

- PGP avec enigmail et thunderbird https://securityinabox.org/fr/thunderbird_utiliserenigmail

- Tutoriel pour chiffrer ses mails de la FSF https://emailselfdefense.fsf.org/fr/

- https://securityinabox.org/fr/thunderbird_utiliserenigmail

- http://lehollandaisvolant.net/tuto/gpg/

Ressources PGP :

- https://futureboy.us/pgp.html

- expiration http://www.g-loaded.eu/2010/11/01/change-expiration-date-gpg-key/

- compléments http://rys.io/en/147

- 15 reasons not to start using PGP http://secushare.org/PGP

Services de communication et d’échange

Utiliser des services alternatifs aux services commerciaux, idéalement FLOSS (Free/Libre Open Source → Logiciels Libres), afin de remplacer skype, dropbox, doodle, google doc, ... :

- Dégoogleisons Internet : https://framasoft.org/ voir les services proposés https://degooglisons-internet.org/list

Discuter en direct en texte > chat

- pidgin associé à OTR https://otr.cypherpunks.ca/

- https://crypto.cat/

- https://pond.imperialviolet.org/

- https://ricochet.im/

- https://blog.torproject.org/blog/tor-messenger-beta-chat-over-tor-easily

Discuter en direct en texte, audio, vidéo

- chat et visioconférence avec jit.si https://jitsi.org/Main/Download / installation : https://jitsi.org/Documentation/SetUpJitsiAccount / ouvrir un compte https://jit.si/

- ou directement dans le navigateur : https://meet.jit.si/ ou https://www.mozilla.org/fr/firefox/hello/

- voir également Tox qui est supposé remplacer skype https://tox.im/fr

Préserver son anonymat, contourner la censure

En utilisant Tor (The Onion Router, outil pour anonymiser certaines connexions), Tails (Système Linux orienté anonymat), un VPN (connexion chiffrée entre 2 points : soi-même et son founisseur de VPN)

- Pour utiliser TOR : https://www.torproject.org/projects/torbrowser.html.en

- Pour utiliser TAILS : https://tails.boum.org/install/index.fr.html

- Pour utiliser un VPN : http://fr.flossmanuals.net/comment-contourner-la-censure-sur-internet/services-vpn/ ou via Riseup https://help.riseup.net/fr/vpn

Comprendre la différence entre anonymisation et chiffrement

- video gpg tactical tech https://tacticaltech.org/projects/decrypting-encryption https://vimeo.com/132517596

- tor browser : explique comment Tor peut vous permettre de cacher votre géolocalisation https://www.youtube.com/user/TheTorProject

Questionner la limite de ces outils : qui possède les serveurs ? qui développe les algo de cryptage ? qui a inventé ssh ?

Installer, administrer son propre serveur pour garder le contrôle sur ses données=

- en louant un serveur http://ovh.com ou mutualiser un serveur associatif http://www.marsnet.org (Marseille)

- Liste des hébergeurs associatif/alternatif en France voir http://www.hebergeurslibres.net

- en s'autohébergeant https://freedomboxfoundation.org/

- Yunohost : Serveur in a box ou comment avoir un serveur de mail, de blog et autres outils facilement sur Raspberry Pi et + https://yunohost.org

- A compléter avec le projet "La brique Internet" qui permet d'avoir différents points d'accès sans fils chez soi passant par Tor, un VPN ou en direct http://labriqueinter.net/

Utiliser des réseaux sociaux

Se poser les bonnes questions

Quel est le modèle économique du site sur lequel je m'inscris ? Qu'est-ce qui lui permet d'exister ?

Réglages des paramètres de confidentialité, mots de passe sûrs à changer, utilisation d'https

Bien déterminer quel type d’informations on publie, obtenir l’accord de tiers :

- qui peut voir l’information que je mets en ligne

- qui est le propriétaire de l’information que je publie sur le site de réseautage social

- quels renseignements à mon sujet mes contacts peuvent-ils transférer à d’autres parties

- Est-ce que mes contacts sont à l’aide avec le fait que je partage leurs renseignements avec d’autres

- Fais-je bien confiance à toutes les personnes avec qui je suis en réseau ?

Même en ne s'inscrivant pas, des plateformes (Facebook, linkdin) créent des "shadow profiles" à notre insu

Gare à la création de comptes sur d’autres plateforme avec son compte facebook, google

Choisir entre 4 types d’identité

- ton nom réel : plus facilement identifiable mais génére de la crédibilité et influence

- anonymat : permet des expressions d'opinion sur des questions mal vues et sensibles, option la plus difficle à maintenir, peu d'opportunité de générer un réseau de solidarité

- identité pseudonymique : risque d'identification dans le monde réel, mais possible

- pseudonymat collectif : identité collective anonymous guerilla girl, risque si un membre du collectif fait des bêtises, nourrir les imaginaires et les actions avec cette identité collective

4 stratégies pour altérer son ombre digitale

Les différents niveaux stratégiques : installation de programme et d'appli, génération de contenus et de meta-données (explication de la différence), utilisation de dispositifs matériels (comment on se connecte au net)

- fortification : créer des barrières, restreindre l'accès et la visibilité, monitorer qui te suit qui tente de compromettre, creer des comptes ds tous les medias sociaux pour baliser le terrain, antivirus et spyware à jour, quarantaine, chiffrer, cacher ta webcam, migrer vers os plus surs comme gnu/linux

- réduction : moins c'est mieux, combiner tactiques pour générer un manque de données sur soi : nettoyer et éliminer comptes et profils non-utilisés, ignorer et bloquer des applications et services digitaux non nécessaires, résister à la publication d'images et d'infos sur soi et son collectif, utiliser des vieux devices

- obfuscation ou camouflage : plus de données tu génère, c'est le mieux : dévaluer la valeur de l'info, rompre les routine de navigation (apps et plug in), générer du bruit avec son identité (ouvrir différents comptes avec x identités), se cahcer dans la mutlitude ou ds identité collective (bien lire le zen manual), ne pas contaminer, créer des personnages crédibles (voir fakena ds zen manual pr créa id crédibles

- compartimentation : bien compartimenter tes données, tes identités : bien déterminer ses domaines sociaux et bien les compartimenter, maintenir séparés, isoler la surface d'attaque

Téléphone mobile / intelligent

Fonctionnement de la téléphonie, triangulation, autorisation des applications, metadonnées, OS alternatifs, applications signées, rooting et jailbreaking

Chiffrer son téléphone, mot de passe sur, utiliser des applications libres

Logiciels à recommander pour la communication et l’échange

- Voir le magasin d'applications libres de droits http://f-droid.org/

- Voir particulièrement les applications proposées par https://guardianproject.info/

Logiciels mobiles réputés sures (au 06 2016)

- SMSSecure

- Signal

- Telegraph et Snapchat qui ne sont pas libres mais chiffrent de bout en bout

- Orbot + Orweb (naviteur type Tor bundle)

- keepassDroid

- Android Privacy Guard (chiffrement d'emails)

- Obscuracam pour occulter les visages

Libérer son téléphone

- Libérer son Android : http://fsfe.org/campaigns/android/liberate.fr.html + http://www.gnu.org/philosophy/android-and-users-freedom.html

Synthèse des bonnes pratiques

Backup, phrases de passes solides, utilisation de logiciels FLOSS, Infrastructure autonome sympathique (Yunohost, services non commerciaux), sécurité holistique, actualisation de l’évaluation des risques, réseau de confiance, Safe spaces

Qu'est que l'on commence, qu'est que l'on arrête, qu'est-ce que l'on continue de faire ?

- Start

- Stop

- Keep

Évaluation de l’atelier

Identifying good resources

- Security in a box https://securityinabox.org/ tools revised by a pool of digital security trainers, download the software from there

- Me and my shadow https://myshadow.org/ tips for mobile phone and browser

- Zen manual https://gendersec.tacticaltech.org/wiki/index.php/Complete_manual focused on the gender and tech question : on-line identities, safe spaces, ...

- Holistic security : Physical security, Psycho-social security, digital security https://holistic-security.tacticaltech.org/

- About Dating apps : https://www.eff.org/deeplinks/2012/02/comparing-privacy-and-security-online-dating-sites http://www.forbrukerradet.no/appfail-en/ https://grindrmap.neocities.org/overview.html

- A webserie about privacy, big data, surveillance ... "Do not track me" https://donottrack-doc.com/en/episodes/