Difference between revisions of "Complete manual/es"

From Gender and Tech Resources

(Created page with "'''Habilidades:''' ¿Cómo podemos aprender a hacer xyz?") |

(Created page with "'''Incidencia:'''¿Cómo podemos cambiar la cultura de los sectores de alta tecnología para ser más susceptibles a las mujeres y personas trans *, y / o dejar que el mundo s...") |

||

| Line 913: | Line 913: | ||

'''Habilidades:''' ¿Cómo podemos aprender a hacer xyz? | '''Habilidades:''' ¿Cómo podemos aprender a hacer xyz? | ||

| − | ''' | + | '''Incidencia:'''¿Cómo podemos cambiar la cultura de los sectores de alta tecnología para ser más susceptibles a las mujeres y personas trans *, y / o dejar que el mundo sepa que son geniales en la tecnología? |

'''Support, networking and boundary crossing:''' What does it mean to be a woman or trans* person in tech? How can women from different places or sectors come together to spark off new ideas and practices? How can we support each other in tech? | '''Support, networking and boundary crossing:''' What does it mean to be a woman or trans* person in tech? How can women from different places or sectors come together to spark off new ideas and practices? How can we support each other in tech? | ||

Revision as of 11:24, 4 February 2016

Bienvenidas a la versión beta del manual "Zen y el arte de que la tecnología trabaje para ti". Entre los meses de Setiembre y Diciembre 2015 queremos entender mejor cuales son las necesidades de las personas que leen este manual en relación a su privacidad y seguridad. También nos gustaría identificar otras herramientas, procesos, casos de estudio que podrían ser añadidos en la versión finalizada de este manual.

Bienvenidas a la versión beta del manual "Zen y el arte de que la tecnología trabaje para ti". Entre los meses de Setiembre y Diciembre 2015 queremos entender mejor cuales son las necesidades de las personas que leen este manual en relación a su privacidad y seguridad. También nos gustaría identificar otras herramientas, procesos, casos de estudio que podrían ser añadidos en la versión finalizada de este manual.

Tabla de contenidos

Contents

- 1 Introducción

- 2 ‘Rastros digitales’ y ‘Sombras Digitales’

- 3 Creating a new online identity

- 4 Manejando varias identidades

- 5 A different machine for each identity

- 6 Espacios seguros

- 7 Espacios seguros en la esfera pública (en línea y fuera de línea)

- 8 Espacios seguros offline

- 9 Tools for collaboration

- 10 Glosario

- 11 Establishing a baseline of privacy and security knowledge

- 12 Credits

- 13 Funding

- 14 License

Introducción

Esta guía es un recurso construido desde la base y pensado para nuestra creciente comunidad de mujeres y personas trans*, activistas, defensoras de derechos humanos y tecnólogas. Ha sido diseñada para aglutinar una colección creciente de informaciones y recomendaciones útiles que resuenen con nuestras necesidades, experiencias y activismos, cuando estamos conectadas pero también cuando no lo estamos. Los contenidos listados en esta guía han sido creados en respuesta a las demandas de nuestra comunidad por ideas y asesoramiento en relación a temas importantes pero que no podían encontrar documentados propiamente en otros lugares. Esta guía se encuentra en construcción y no contiene muchos temas de gran interés, no obstante esperamos poder incluirlos en el futuro gracias al apoyo y aportes de las personas que lo lean. La guía actual cubre esencialmente dos temas que se superponen:

- Primero, como podemos “diseñar presencias apropiadas” (o una conjunto de ellas) que refuercen nuestra habilidad para comunicar y trabajar de manera segura cuando estamos conectadas?

- Segundo, como podemos de manera colaborativa “crear espacios seguros” (conectados o físicos) que permitan a nuestras comunidades compartir, comunicar y crecer?

Esta guía surgió del Gender and Technology Institute [1], organizado por Tactical Technology Collective y la Association for Progressive Communications (APC) en 2014. El instituto brindó alrededor de 80 participantes y facilitadoras—en gran parte originarias del sur global—y se focalizo en los desafíos afrontados por las mujeres y personas trans* en espacios conectados, pero también fuera de ellos, y afín de compartir estrategias y herramientas para proteger mejor nuestra privacidad y seguridad, así como para mejorar el compartir conocimientos sobre esos temas dentro de nuestras comunidades y organizaciones. Desde esas fechas, nuestra red ha crecido, y esta guía se ha nutrido de los aportes y las revisiones de un gran numero de personas. Se basa en historias y practicas creativas por parte de activistas de la base, activistas de la privacidad, facilitadoras de seguridad digital y holistica, así como personas creando tecnologías alrededor del mundo.

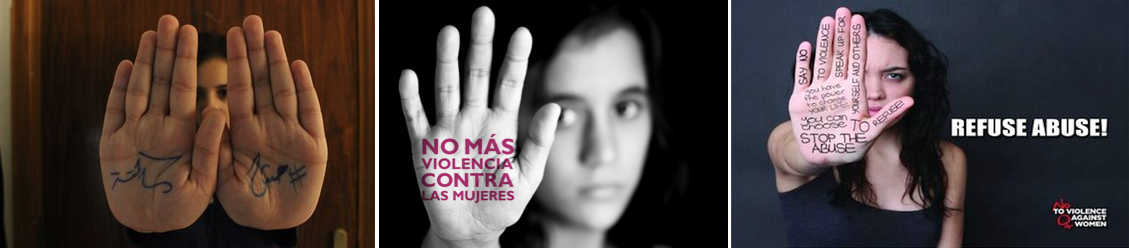

Esta guía también es informado por el trabajo de incidencia de organizaciones como APC y otras que están trabajando en transformar los derechos a internet en derechos humanos. Esto significa ampliar el foco de las discusiones a nivel político centradas en proveer de acceso a las tecnologías a las mujeres y niñas para también incluir el uso de violencias basadas en las tecnologías como parte y prolongación de la violencia contra las mujeres así como basada en el genero. Fenómenos como el ciber-acoso, el discurso de odio y el chantaje violan el derecho de las mujeres y las personas tras* a la privacidad, el trabajo, la participación publica, la libertad de expresión y opinión, así como ser libres de cualquier tipo de violencia. Estos fenómenos también nos pueden causar que nos censuremos y nos abstengamos de hablar libremente. Todo ello refrena nuestra capacidad de ser y tomar parte de los varios movimientos y comunidades a los cuales contribuimos.

En un entorno de tal complejidad, las actividades que desarrollamos (en linea y fuera de internet), nuestras identidades y realidades pueden parecer separadas, pero resultan a menudo profundamente entrelazadas. Por todo ello, puede darse un alto nivel de confusión o incertidumbre acerca de las intenciones, identidades y acciones de los demás y todo ello puede volvernos fácilmente ansiosas o deseosas de retíranos de cualquier tipo de actividad en su conjunto.

¿ Cómo podemos como mujeres y personas trans * desarrollar niveles de confianza y una mayor sensación de seguridad cuando utilizamos tecnologías efímeras para crear contenidos, relacionarse con los demás, crecer redes de confianza, y crear espacios seguros para nosotras mismas? Esta guía explora algunos de los comportamientos que podemos adoptar, y adaptar, individualmente y colectivamente para desarrollar los niveles de confianza y de seguridad que necesitamos para seguir disfrutando de las libertades y el empoderamiento que Internet nos ofrece de forma única.

La primera parte del manual analiza los rastros de información (a menudo invisibles) que se crean y se registran cuando usamos la Internet, servicios en línea, y otros dispositivos digitales. Ofrece estrategias y herramientas libres diversas para recuperar el control de estas huellas/trazas digitales. Describe en que consisten estas huellas, cómo se crean, y que se puede "saber" gracias a ellas. En su conjunto, estas huellas digitales individuales pueden formar contornos nítidos de quienes somos, que hacemos, lo que nos gusta, y cómo actuamos.

Llamamos a estas agregaciones de huellas digitales "sombras digitales," y vamos a discutir por qué importan y cómo podemos minimizarlas. La minimización de nuestras “sombras digitales" implica poderosas, creativas y divertidas tácticas para la gestión de diferentes tipos de identidades en línea. Vamos a presentar sus distintas opciones y formas varias de gestionar estas identidades en línea, así como analizaremos que riesgos y beneficios pueden presentar el uso de identidades 'anónimas' ', seudónimos' ', nombres colectivos 'y' nombres reales '.

La primera parte del manual analiza los rastros de información (a menudo invisibles) que se crean y se registran cuando usamos la Internet, servicios en línea, y otros dispositivos digitales. Ofrece estrategias y herramientas libres diversas para recuperar el control de estas huellas/trazas digitales. Describe en que consisten estas huellas, cómo se crean, y que se puede "saber" gracias a ellas. En su conjunto, estas huellas digitales individuales pueden formar contornos nítidos de quienes somos, que hacemos, lo que nos gusta, y cómo actuamos.

Llamamos a estas agregaciones de huellas digitales "sombras digitales," y vamos a discutir por qué importan y cómo podemos minimizarlas. La minimización de nuestras “sombras digitales" implica poderosas, creativas y divertidas tácticas para la gestión de diferentes tipos de identidades en línea. Vamos a presentar sus distintas opciones y formas varias de gestionar estas identidades en línea, así como analizaremos que riesgos y beneficios pueden presentar el uso de identidades 'anónimas' ', seudónimos' ', nombres colectivos 'y' nombres reales '.

Esta guía se ha desarrollado en el transcurso del primer año del programa “Securing Online and Offline Freedoms for Women: Expression, Privacy and Digital Inclusion”, y fue escrita para las personas y colectivos que quieren mejorar sus practicas en cuanto a seguridad y privacidad, así como para las personas que ya están facilitando y ayudando a otras en mejorar su capacidad de auto-defensa, incluyendo una perspectiva de género a todo ello. Por favor, háganos saber lo que opinan de este contenido y ayúdenos en mejorarlo [2]. También le invitamos a participar en el diseño y creacion de futuros capítulos que le resulten de ayuda, dentro de su trabajo y sus comunidades.

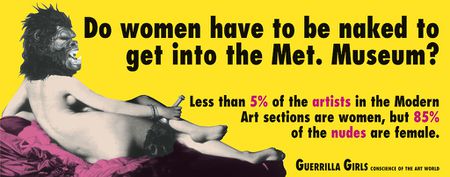

Incluyendo el género en la privacidad y la seguridad digital

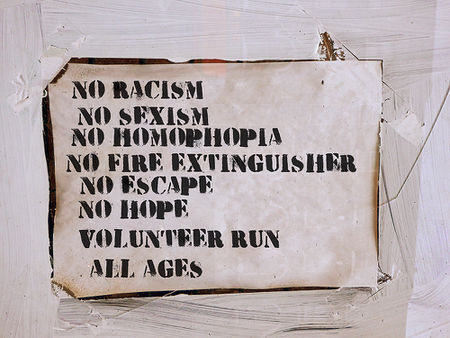

Mientras te encuentres leyendo este manual (y poniendo en practica elementos que contiene), resulta importante tener algunas ideas en mente. Incluir el género en la privacidad y la seguridad nos obliga a adoptar un enfoque interseccional - uno que se relaciona con la diversidad de culturas, condiciones sociales, identificaciones de género, orientaciones sexuales, razas, etnias, creencias y otras estructuras de poder que pueden crear desigualdades para los individuos y las comunidades en cuanto a su acceso a las herramientas y prácticas de privacidad y seguridad digital. También nos obliga a mirar a la privacidad y la seguridad desde una perspectiva de género, en el cual se tenga una visión amplia de la tecnología, incluyendo las condiciones bajos las cuales se fabrican o como operan las leyes para relacionadas con la gobernanza de internet. Todo ello incluye:

- 'Reconocer que las brechas de género, la discriminación y la violencia de género son a la vez estructurales y discursivas 'ya que están profundamente arraigadas en el lenguaje, las narrativas, las definiciones, las estructuras sociales y las leyes. Todas ellas influyen profundamente en las condiciones en las cuales las mujeres y las personas trans * acceden y experimentan con la tecnología e internet.

- 'Entender cómo las mujeres y personas trans * en diferentes condiciones encuentran formas de acceder a las tecnologías ', y una consideración hacia cómo pueden protegerse a sí mismas y a otros en ese proceso.

- 'Compartir habilidades y conocimientos en la base 'para que las mujeres y las personas trans* pueden fortalecer su libertad de opinión y de expresión.

- Recordar que es importante 'hacer visible las experiencias de las mujeres y personas trans * en la gestión y desarrollo de las tecnologías' (no sólo las digitales, sino también las tecnologías de la salud, por ejemplo).

- Trabajar para 'permitir una mayor participación de las mujeres y las personas trans * en las instituciones que contribuyen a la gobernanza de internet' , así como dentro de las empresas y organizaciones que proveen servicios que apoyan nuestro trabajo en red e identidades en línea.

- ̈'Imaginar tecnologías liberadoras que permitan la plena realización y el ejercicio de los derechos humanos, y que se muestren inclusivas de la diversidad' , es la responsabilidad de cualquier persona involucrada en la creación de un Internet inclusivo accesible, descentralizado y neutral, no sólo de las mujeres y las personas trans *.

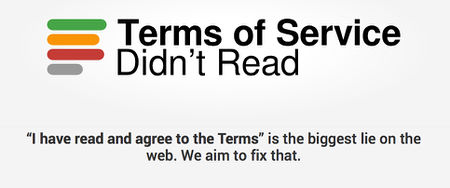

Como prolongación de todo ello, cuando elegimos utilizar algún tipo de tecnología, sistema o servicio digital, deberíamos preguntarnos: ¿Se trata de una tecnología liberadora o esta basada en la enajenación de ciertas personas o grupos sociales? Las tecnologías liberadoras pueden ser definidas como aquellas que han sido diseñadas para ser producidas y distribuidas de manera justa, basándose en los principios del software libre y el código abierto, oponiéndose a su 'obsolescencia programada', e incorporando la privacidad y la seguridad en su centro. En el mismo espíritu, pero siempre determinado en ultima instancia por lo que las usuarias hacen con las tecnologías, podrían tratarse de sistemas y servicios digitales que se muestran resistentes o refractarios a la vigilancia y la violencia de género.[3]

Muchas de estas cuestiones se plantean en los Principios Feministas de Internet [4] desarrollados por APC en 2014, cuando reunieron un grupo de defensoras de los derechos de la mujer y activistas feministas a una reunión mundial sobre Género, Sexualidad e Internet. Los principios miran las formas en las cuales internet puede ser un espacio público y político transformador para las mujeres, las personas trans * y las feministas. También colocan la violencia relacionada con la tecnología, en la continuidad de la violencia de género, dejando claro el aspecto estructural de la violencia y mostrando como se vinculan, amplían o reproducen prejuicios y estereotipos en actitudes en linea.

Valentina pelizzer hvale de One World Platform nos explica que los principios "deben ser parte de la agenda de cualquier activista feminista, grupo u organización y deben ser consistentes y por defecto parte de la estrategia de las Defensores de Derechos de la Mujer, porque el feminismo por el cual abogamos es una extensión, un reflejo y una prolongación de nuestros movimientos y resistencia en otros espacios, públicos y privados ... un espacio de agitación y de construcción de las prácticas políticas para que internet facilite nuevas formas de ciudadanía que permitan a las personas reclamar, construir y expresarnos nosotras mismos, nuestros géneros y sexualidades ". [5]

Esto es un proceso: Permanezca centrada, cultive la paciencia, y practique el auto-cuidado

Lo primero que hay que recordar cuando usemos esta guía, es que hemos utilizado el concepto "zen" en su título para poner de relieve que cuando usemos tecnologías debemos aceptar con filosofia que esta no funciona siempre a la perfección. A veces puede que tenga que tomarse un tiempo para ponderar la importancia y significado de estas tecnologías en su vida, en su comunidad y en su mundo en general. Otras veces puede que tenga que tomar un descanso y volver a ella.

Hemos escrito el manual de tal forma que recoge la sabiduría y el consejo de mujeres y trans* activistas, con una especial atención para las problemáticas para las cuales nuestra comunidad no ha encontrado soluciones o documentación satisfactoria. También esperamos que genere nuevas preguntas, ideas, y resulte inspiradora. La mayor parte de los contenidos aquí tratados son estrategias y tácticas, que invita al ingenio y la creatividad, y puede ser resultar divertidos de explorar y aprender.

Hay que apuntar que el contenido de esta guía no es la de una guía técnica o de seguridad tradicional y al uso; no está escrita para una orientación, configuración e implementación detallada de las herramientas presentadas. Si se proporcionan enlaces hacia recursos técnicos más intermediarios y avanzados de este tipo, pero el enfoque actual se orienta mas hacia la toma de conciencia, el desarrollo de estrategias y de tácticas implicando que no dividimos las secciones entre niveles de conocimiento "básico" o "avanzado". Invitamos una amplia diversidad de niveles y habilidades a entrar, salir y explorar esta guía conforme a sus propios intereses y necesidades.

El contenido de esta guía debe ser interpretado como una conjunto de estrategias y tácticas contextuadas que complementan el conocimiento de base presentado dentro de la Caja de Herramientas de Seguridad desarrollado por Tactical Tech y Frontline Defenders [6]. No obstante, el deseo de una accesibilidad amplia a esta guía nos ha forzado a no exigir o asumir que las personas lectoras tengan un nivel básico de conocimientos y experiencias con la privacidad y seguridad digital. Las personas con estos conocimientos tendrán un sentido más detallado de los matices técnicos y los diversos contextos al leer esta guía, y posiblemente se encontraran en una mejor situación para absorber y aplicar este primer conjunto de contenidos.

El aprendizaje y la aplicación de cualquier tipo de conocimientos complejos se vuelve un proceso, y todas nosotras, desde la técnica más experta hasta la mas inexperta- nos encontramos en nuestros propios puntos de desarrollo en ese proceso. No puede ser apresurado, cuanto más aprendemos y ponemos en practica, cuanto mas fácil y divertido se vuelve. Si en algún momento se siente frustrada o bloqueada (y eso nos pasa a la mayoría), recuerde de ser amable con usted misma y pensar en lo mucho que ya ha aprendido hasta ahora y en cuantos temas resulta ya excelente. En cualquier caso no dude en hacer preguntas y buscar ayuda, tanto en linea como fuera de ella.

Por último, ya que estamos todas en diferentes momentos en el proceso de aprendizaje y uso de herramientas de seguridad digital, la mayoría de nosotros contamos con áreas que podríamos aprender acerca o profundizar mas. En la sección de esta guía intitulada 'Estableciendo una base en relación a privacidad y seguridad digital', encontrará descripciones y enlaces hacia una lista de temas básicos e intermedios en relación a privacidad y seguridad que le permitirán amplificar sus tácticas y estrategias digitales. Algunos de los temas incluidos se refieren a: cómo funciona Internet, diferentes tipos de cifrado y cómo usarlos, cómo evaluar sus niveles de riesgo, cómo configurar y utilizar diferentes tipos de canales de comunicación seguros, y más. A medida que esta guía evolucione y se expanda en los próximos años, esperamos poder incluir cada vez mas temas que respondan a nuestra comunidad y sus necesidades.

Referencias

[1] https://tacticaltech.org/gender-tech-institute

[2] https://archive2015.tacticaltech.org/feedback-form

[3] Una versión mas amplia de los aspectos metodológicos de esta introducción puede leerse aquí en ingles (https://gendersec.tacticaltech.org/wiki/index.php/Introduction)

[4] Los principios feministas para internet se pueden consultar aquí: (http://www.genderit.org/es/articles/principios-feministas-para-internet)

[5] A feminist internet and its reflection on privacy, security, policy and violence against Women by valentina pelizzer hvale from One World Platformː (https://gendersec.tacticaltech.org/wiki/index.php/A_feminist_internet_and_its_reflection_on_privacy,_security,_policy_and_violence_against_Women)

[6] Caja de herramientas de seguridad (https://securityinabox.org/es)

‘Rastros digitales’ y ‘Sombras Digitales’

¿Cuánta información digital (o "datos") crees que existen acerca de ti? ¿Qué tipo de datos se han creado acerca de tu identidad, redes sociales y hábitos cuando utilizas plataformas digitales - como Facebook o Google- y dispositivos digitales, como el celular y la computadora? ¿Cómo se relacionan y reflejan lo que eres y lo que haces cuando estas conectada o fuera de línea? Si alguien quisiera investigarte, ¿qué podrían averiguar acerca de ti con los datos digitales que existen?

Resulta útil pensar en todos los datos digitales que existen acerca de ti como tus rastros digitales - una información que puede contar una historia muy detallada de ti y tus actividades. Compone una especia de "sombra digital" que creamos y a la cual vamos agregando más datos cuando usamos herramientas y servicios digitales. El concepto de rastros digitales incluye datos que creas y ves de manera intencional - como los tuits que compartes públicamente o una entrada de blog en tu sitio web, lo que comúnmente llamamos como "contenido". Los rastros digitales son creados por ti y también por otras personas publicando activamente información, todo ello incluye lo que escribes, publicas y compartes, así como el contenido que otras personas crean acerca tuyo cuando te etiquetan en fotos, te mencionan en tweets, o simplemente se comunican contigo a través de un correo electrónico o una sesión de chat.

Los rastros digitales también incluye piezas de datos que se crean acerca de tu contenido y que en su mayoría resultan invisibles, comúnmente llamados 'metadatos'. Estos rastros son casi siempre creados de forma pasiva, sin que te des cuenta necesariamente, o sin que consientas a ello. Por ejemplo, tus hábitos de navegación y dirección IP son compartidas entre los sitios web que visitas y los servicios que utilizas para poder realizar un seguimiento de tu comportamiento y tratar de venderte productos a través de la publicidad. Junto con el contenido que creas tales como mensajes de texto, actualizaciones de redes sociales, fotos, también se encuentran miles de millones de trozos de metadatos relativamente pequeños que se van creando y almacenando dentro del mundo digital cada vez que envías un correo electrónico, navegas por la web, o cuando tu celular o cualquier otro dispositivo digital se conecta y envía información a Internet. Estos "rastros digitales" pueden incluir tu nombre, ubicación, contactos, fotos, mensajes, tuits y similares, pero también puede tratarse de la marca de tu computadora, la duración de tus llamadas telefónicas o información acerca de las paginas web que visitas.

El 'Contenido' son los datos que produces de forma activa: tus correos electrónicos, mensajes de texto, entrada de blog, tuits, llamadas telefónicas, compras en línea, fotos, y vídeos.

Los 'Metadatos' son datos acerca de tus datos, incluyendo cómo y cuando se crearon, donde se han almacenado, desde donde se han enviado, o cuándo y dónde te conectaste para subirlos a internet. La mayoría de los metadatos es información necesaria para que funcione la infraestructura básica sobre la cual se rigen nuestros sistemas digitales, incluyendo Internet y nuestros celulares. Los metadatos también permiten que se entreguen sus correo electrónicos correctamente, que tu computadora encuentre tus archivos donde los dejaste, y en general que puedas recibir mensajes de texto y llamadas telefónicas desde todo el mundo de forma casi instantánea.

El 'ruido' son los datos que se generan ya sea por el proceso de fabricación de dispositivos y hardware físicos, ya sea por como operan y se mueven físicamente, por ejemplo como gira el disco en disco duro. Un ejemplo de ruido es la tarjeta SD común que utilizamos para grabar y almacenar fotografías digitales en nuestras cámaras. Cada tarjeta SD tiene "arañazos" únicos que son producidas por las máquinas que los fabrican, y son similares a las huellas digitales. Éstos hacen cambios microscópicos que no son visibles para el ojo, pero pueden ser reconocidos por las computadoras.

Quien puede colectar nuestros ‘rastros digitales’?

Puedes preguntarte acerca de cuanto relevante puede resultar una imagen, un mensaje o una llamada telefónica. También es común pensar que hay tantos datos por ahí que nadie sabe qué hacer con ellos, o que nadie se preocupa demasiado acerca de ellos. Sin embargo, hay muchas partes interesadas en esos datos por una variedad de razones, y los avances en el análisis de datos significa que podemos analizar hoy en día grandes cantidades de datos como que nunca antes.

Las empresas los colectan con la finalidad de analizar tu comportamiento y hábitos con la finalidad de venderte productos y servicios, así como para hacer que lo que venden sea "mejor". También venden sus datos y análisis acerca de ti a otras empresas e incluso a gobiernos con fines de lucro. Como vimos en los documentos de Snowden, los gobiernos quieren tener acceso a la mayor cantidad de información acerca de ti como puedan conseguir, incluso si esto significa romper las leyes nacionales e internacionales. Los gobiernos quieren un nivel de acceso total a fin de controlar y gestionar las sociedades, y ello puede incluir elegir como blanco grupos marginados, censurar la actividad en línea de ciertos medios y, o incluso “vallar” su país del resto del mundo conectado. Los individuos pueden desear esta información para acosar, chantajear, o espiar a miembros de su familia, cónyuges, ex parejas o simplemente personas cuyo estilo de vida no están de acuerdo con. Algunos individuos y redes criminales también pueden querer robar datos de las empresas y los gobiernos para poder vender esa información financiera con fines de lucro, o agregar información en la cual estan interesados acerca de ciertos individuos y grupos.

La recopilación y análisis de datos es cada vez más sofisticada. Vemos los resultados de esta agregación y su análisis en la forma en que se comercializan y se nos proporcionan servicios cada vez más convenientes, no obstante muy pocas personas vemos o entendemos hasta qze punto las corporaciones, gobiernos e individuos conocen los detalles íntimos de la vida de millones de personas a través de la recopilación de datos y su análisis. El modelo de negocio de estos datos se da para la mayor parte de las aplicaciones y servicios gratuitos, para los cuales estamos regalando nuestros datos a cambio de servicios gratuitos. Esto significa que si no estas pagando es que eres el producto.

Los diferentes tipos de rastros digitales que creamos van siendo registrados y almacenados. Esos rastros son constantemente recogidos, ordenados y analizados por diversas partes a fin de crear o completar perfiles tuyos. Rutinariamente, cada vez que se crea una nueva pieza de información o metadato, este es grabado y agregado junto con otros datos para su análisis, y luego estos se agregan a tu perfil. Estos perfiles están en constante expansión y van variando según los diferentes proveedores de servicios. Proveen a los que crean o tienen acceso a ellos una perspectiva muy detallada de quien eres (o como te presentas), lo que te gusta, lo que sabes, lo que haces, tus hábitos diarios y tus interacciones con los demás. Frecuentemente, una recolección y análisis en profundidad de estos datos puede incluso hacerte realizar cosas acerca tuyo que no sabias. Un ejemplo de ello son las numerosas aplicaciones de "salud" y otros dispositivos de rastreo que son usados por la gente para controlar su ejercicio, ingesta de alimentos, movimiento físico a fin de realizar un seguimiento y analizar de que manera una esta o no mejorando sus hábitos de salud, permitiendo a la app formularte consejos individualizados sobre los pasos que tienes que ir tomando. Aparte de un pequeño puñado de excepciones, todos estos datos son recopilan y almacenados por los cientos de empresas que proveen estas aplicaciones y dispositivos de rastreo.

Los datos generados por nuestras acciones digitales pueden ser comprados y vendidos a los anunciantes y los gobiernos, y pueden ser usados de diversas maneras para controlar, suprimir o silenciar activistas, parejas u organizaciones nacionales. Los datos agregados y analizados pueden ser utilizados para crear estrategias de acoso que dañen tu reputación o para atacar tus opiniones o creencias. Todos los actores antes mencionados pueden tener acceso a tus datos y pueden acceder a ellos de diferentes maneras, incluyendo a través de la vigilancia de tus actividades, el acceso físico a tus dispositivos no cifrados, explotando el compartimiento de datos entre aplicaciones, o por medio de la investigación de fuentes de datos públicamente disponibles acerca tuyo. También pueden usar algunos de estos datos para localizar nuevas fuentes de datos acerca tuyo y a través de la agregación y análisis de datos inferir cosas sobre su vida y tu comportamiento.

Con frecuencia oímos que empresas y servicios (e incluso algunos investigadores y organizaciones sin animo de lucro) argumentan que protegen a los usuarios porque anonimizan los datos que recogen, implicando que con ello su "privacidad" está a salvo. No obstante se ha demostrado que nuestros rastros de datos son tan únicos, al igual que nuestras huellas digitales, que si los analistas de datos cuentan con un pequeño conjunto de muestras de datos acerca de nosotros, pueden conseguir identificarnos de forma única y revelar los individuos de acuerdo a los tipos distintivos de rastros digitales que conforman nuestras 'sombras digitales'.

Dependiendo de quien eres y lo que haces, es probable que tengas inquietudes diferentes acerca de que tipo de datos o "rastros digitales" pueden resultar los más sensibles para ti, así como acerca de quien te preocupa que pueda acceder a ellos. Todo ello puede hacerte sentir muy incomoda. Pero piensa que no estas sola, y hay una serie de cosas que usted puede hacer para reducir la creación y captura de sus huellas digitales. También puedes preguntarte cómo los datos que crea hoy pueden ser utilizados así como preguntarte en comparativa como anos de producción de datos por tu parte podrían ser usados en el futuro. A nivel mundial, hay muy pocas leyes que regulan eficazmente la recolección de datos o nos protejan en ese nivel aunque estemos en un contesto sin precedentes históricos en cuanto a la magnitud de recopilación de datos que se lleva a cabo. Esto hace que sea aún más importante para nosotros apoyar leyes y normas para proteger nuestra privacidad manteniendo la vista puesta en el presente así como en el futuro. También resulta importante que seamos conscientes de que este problema sigue siendo relativamente "invisible", en beneficio de las empresas y los gobiernos, y que podamos encontrar maneras de compartir con otras personas acerca de estas preocupaciones. Al fin y al cabo, también podemos preguntarnos si realmente necesitamos mandar ese tuit, registrar y transmitir todas las cosas que hacemos en la vida. Y, por último, también podemos luchar por recuperar el control de nuestros rastros y sombras digitales limitando el quién puede recoger y usarlos, y podemos ayudar nuestras amigas, redes y familiares en hacerlo también.

Enlaces de interés:

- Trackography: (https://trackography.org/) es un mapa interactivo que explora como la industria global te rastrea mientras navegas por internet.

- What is Metadata?ː (https://www.privacyinternational.org/?q=node/573) Un video por Privacy international explicando que son los metadatos y porque tenemos que preocuparnos de ellos.

- Do not track: (https://donottrack-doc.com/en/about/) un documental personalizable acerca de la privacidad y la economía de la web.

- In Limbo: (http://inlimbo.tv/en/) es un documental que trata acerca de la privacidad, la identidad y las comunicaciones en internet en el cual puedes entrar tus datos propios para ver aparecer tu identidad digital durante el transcurso del vídeo.

Lecturas para profundizar:

- Datos pegajosos (Sticky data): ¿Por qué la información 'anónimizada' puede identificarte igualmente?ː (http://www.theglobeandmail.com/technology/digital-culture/sticky-data-why-even-anonymized-information-can-still-identify-you/article19918717/).

- Ed Felten explica como puedes saber que alguien ha abortado solo estudiando los metadatos de sus llamadas telefónicas: (http://www.washingtonpost.com/blogs/the-switch/wp/2013/08/27/heres-how-phone-metadata-can-reveal-your-affairs-abortions-and-other-secrets/).

- Hello Barbieː (http://www.washingtonpost.com/blogs/the-switch/wp/2015/03/11/privacy-advocates-try-to-keep-creepy-eavesdropping-hello-barbie-from-hitting-shelves/) nos muestra los limites de la escucha, la privacidda y como dispositivos envian nuestros datos a actores terceros.

- The five eyes alliance: (https://www.privacyinternational.org/?q=node/51) es un video de Privacy International explicando el acuerdo de vigilancia global pactado entre paises anglofonos y lo que esa alianza implica para nuestro derecho a la privacidad.

- The Snowden Surveillance archivesː (https://snowdenarchive.cjfe.org/greenstone/cgi-bin/library.cgi) consiste en la colección de todos los documentos liberados por el antiguo trabajador de la NSA Edward Snowden y que han sido publicados en medios varios.

Explorar

No podemos saber exactamente lo que sucede con nuestros rastros digitales cuando son creados, ni quién tiene exactamente acceso a ellos. Esto en sí ya es un problema. Aunque esta situación puede parecer desesperanzadora, existen maneras sencillas para que sepas mas acerca de los rastros digitales que vas generando, reducir su cantidad e incluso borrar cierto tipo de rastros. Algunas empresas y gobiernos se benefician enormemente del entorno de recopilación y análisis de datos habilitada por el sector de la tecnología y quieren por lo tanto que nos demos por vencidas y creamos que “así deberían ser las cosas". Sin embargo puedes controlar mejor lo que se conoce o lo que se da a ver acerca de ti sin tener que renunciar por completo al uso de los celulares, ordenadores, correo electrónico y redes sociales. El truco reside en entender que se trata de un proceso de aprendizaje y en implementar pequeños cambios en tu forma de utilizar la tecnología y los varios servicios digitales. Mucho de ellos resultan divertidos y se vuelven cada vez mas interesantes a medida que aprendes más acerca de como funciona la tecnología, y como volverte juguetona con los rastros digitales que generas.

Te animamos a desmitificar estos temas por ti misma y con tus amigas. Explora tácticas para reducir y recuperar el control de tus rastros digitales, y creativamente fabrica tu propia "sombra digital" alterando la que las empresas han utilizado para construir perfiles acerca de ti. Una de los cambios más importantes que puedes hacer es volverte consciente de los datos que vas regalando. Algunos ejemplos de cómo puede minimizar tus rastros y recuperar algo de control incluirá desde la reducción de la cantidad de datos que regalas; retirar conscientemente información valiosa de los contenidos que creas y compartes; practicar el arte de 'auto-doxearte (self-doxing)' manteniéndote al tanto de lo que otros pueden saber de ti, y desarrollar maneras de alterar, separar, o re-crear nuevas presencias e identidades en línea.

Las estrategias y herramientas que se detallan a continuación pueden aumentar tu privacidad, y te ayudarán a ser más segura tanto en línea, como fuera de línea, sin obligarte a ser menos visible o a reducir tus actividades en línea. A medida que avanzamos hacia la recuperación del control sobre nuestros datos, algunos buenos lugares te ayudan a visualizar a que se parecen esos datos, explorar su tamaño, historial, espesor y en general mostrarte las características de nuestros 'sombras' digitales. A continuación se presentan algunas herramientas para todo ello.

Enlaces de interés:

- Trace My Shadowː (https://myshadow.org/trace-my-shadow) is a tool produced by Tactical Tech that allows you to see some of the traces you are leaving online, and it offers a lot of tips on how to protect your privacy.

- What is My IP Address?: (http://whatismyipaddress.com/w3c-geolocation) The W3C consortium enable you to test and understand how geolocalisation happens when you connect to internet.

- Google location history: (https://maps.google.com/locationhistory/b/0) is a good complement to understand how much information about your movements Google holds.

- Digital Shadowː (http://digitalshadow.com/) is a Facebook app developed by Ubisoft which illustrates what third parties can know about you through your Facebook profile.

- Panopticlickː (https://panopticlick.eff.org/) tests your browser to see how unique it is based on the information it will share with sites it visits. By using this application, your browser will be given a uniqueness score, letting you see how easily identifiable you might be as you surf the web.

- Lightbeam: (https://myshadow.org/lightbeam) is a browser add-on that visualises the relationships between the sites you visit and the third party sites that are active on those pages.

- Immersion: (https://immersion.media.mit.edu/) is an invitation to dive into the history of your email life in a platform that offers you the safety of knowing that you can always delete your data.

- OpenPaths.ccː (https://openpaths.cc/) is a tool that allows you to track your location history over time with your smartphone. You can then visualise this data and see what kind of story it tells about you.

Lecturas para profundizarː

- Mi sombra digital: (https://myshadow.org/visualisations/animation) es un corto de animacion por Tactical tech que presenta las “sombras sigitales”.

- Do not track episode: (https://episode3.donottrack-doc.com/en/) acerca de como Facebook te perfila.

Auto-doxeo

Otra estrategia para saber y explorar que informaciones existen acerca tuyo consiste en el auto-doxeo. Esta palabra proviene del anglicismo “doxing” que deriva de la palabra ‘documents’. El 'doxing' consiste en compilar información detallada acerca de alguien usando fuentes libremente disponibles, aunque también puede implicar usar métodos ilegales para tener acceso a ellas, especialmente cuando se practica para atacar a otros. Esta técnica es también usada por activistas, periodistas y hackers (los 'buenos' y los 'malos') para perfilar individuos y organizaciones de interés. Lógicamente, el doxing también es usado para perfilar individuos y organizaciones por sus adversarios a fin de detectar y aprovechar personas y redes con finalidades maliciosas. Criminales, espías, acosadores también hacen doxing de sus blancos. Esta practica presenta por lo tanto un doble filo y también puede ser usada para conocer mejor a una persona que ha conocido en linea antes de proveerle de mas grados de confianza.

Ten en cuenta que la palabra 'doxing' se usa mas comúnmente para definir el acto de recopilar datos personales sobre una persona para luego publicarlos con la finalidad de ponerla en peligro, acosar o amenazar. Aquí, sugerimos que te auto-doxees tu misma con la finalidad de entendr mehor lo que está disponible alli fuera acerca tuyo y poder asi prevenir e incluso tomar medidas para remover o hacer mas dificil la disponibilidad de algunos de esos datos. El éxito de un doxing depende de la capacidad de una persona para reconocer información valiosa sobre otra, y utilizar esta información en combinación con otros rastros digitales para construir un conjunto de datos lo mas completos y exhaustivos como sea posible.

El 'auto-doxeo', o la investigación de lo que resulta abiertamente disponible acerca de ti en línea, es una técnica que te puede ayudar a tomar decisiones informadas sobre lo que compartes en línea, y de que manera. Ten en cuenta que puedes resultar sorprendida o asustada por que puedes encontrar. Por ello puede resultar interesante hacer ese ejercicio con buenas amigas para poder ir compartiendo y elaborar estrategias para mitigar o cambiar esos resultados. Una vez hayas realizado el ejercicio, analiza lo que has encontrado y lo que un extraño podria averiguar o revelar acerca tuyo con lo que has encontrado. Si sientes que personas cercanas tuyas (como compañeras activistas, familiares, amigas) pueden estar en una situación de mayor riesgo, puede que quieras mirar las conexiones públicas entre tu y esa persona que se pueden encontrar en la red. Sin embargo recuerda que el doxing sólo muestra lo que está disponible públicamente acerca de ti. Esta representa sólo una fracción de lo que los proveedores de servicios y plataformas de redes sociales pueden ver.

Los metodos utilizados para doxing incluyen la exploración de archivos, imágenes, bases de datos gubernamentales, directorios de teléfono y otros recursos de información publica; buscar en motores de búsqueda orientados hacia la privacidad como Startpage (https://startpage.com) o DuckDuckGo (https://duckduckgo.com); mirar el perfil publico de alguien en plataformas de redes sociales; buscar por informacion en foros y listas de correo. El doxing tambien incluye buscar por informacion de la persona propietaria de una pagina web a traves de un sencillo "whois search" (en paginas webs como http://www.whois-search.com/ o similares).

Recuerda que si vas a hacerle doxing a alguien, que tus actividdaes de busqueda generan rastros digitales acerca de ti. Los servicios que uesas o las paginas que visitas pueden estar colectando rastros digitales identificables acerca de ti que puedes no querer compartir. En tal caso puede que te interese usar herramientas que ayuden a anonimizar tu direccion IP que te geolocalizan cuando accedes a internet.

Una de las mejores herramientas para ello es Tor usando su Navegador Tor (https://www.torproject.org/projects/torbrowser.html.en), esta basado en Firefox y hace el uso de Tor muy sencillo. No obstante debemos recordar que resulta siempre mas seguro verificar que esta funcionando mirando cual es nuestra direccion IP, activando ciertas extensions como NoScript, y manteniendolo actualizado. Ahora Tor no garantiza el anonimato (https://www.torproject.org/docs/faq.html.en#AmITotallyAnonymous) porque no puede protejerte de no hacer lo listado previamente, o de no cometer errores de privacidad basicos como usar el navegador Tor para poner tu nombre real o otra informacion sensible en un formulario en internet por ejemplo.

Por último, si encuentras información altamente sensible acerca tuyo, o si sencillamente quieres eliminar lo mas sistemáticamente posible los rastros digitales que te conciernen, hay varios procesos que puedes utilizar. En la siguiente sección nos adentraremos en como "Recuperar el control”, y presentamos consejos y enlaces para alterar o eliminar datos que has generado, así como para pedir a plataformas de eliminar datos tuyos.

Lecturas para profundizar:

- 'Preventing Doxing' por Crash Override Networkː (http://crashoverridenetwork.tumblr.com/post/108387569412/preventing-doxing)

- 'Countering Online Harassment Safety and Support Guide' por Feminist Frequencyː (https://onlinesafety.feministfrequency.com)

- 'So You’ve Been Doxed: A Guide to Best Practices' por Crash Override Networkː (http://crashoverridenetwork.tumblr.com/post/114270394687/so-youve-been-doxed-a-guide-to-best-practices)

- 'Smart Girl's Guide to Privacy' por Violet Blueː (https://www.nostarch.com/smartgirlsguide)

- 'Consejos para doxear acosadores' a fin de poder evaluar niveles de riesgo en relación a ellos: (https://modelviewculture.com/pieces/investigation-online-gathering-information-to-assess-risk)

- 'Consejos para auto-doxearte': (https://lilithlela.cyberguerrilla.org/?page_id=93870)

- 'Como las feministas pueden usar la herramienta de anonimización Tor', por Fembot Collectiveː (http://fembotcollective.org/blog/2015/05/06/toolkit-anonymous/)

Mapeo social

Hemos explicado qué medidas puedes tomar para explorar tus rastros y “sombras digitales”, ahora también tienes que ampliar esta exploración a las personas con quienes interactúas en línea a fin de entender mejor a que se parece tu identidad en línea así como tus varias redes sociales. La mayoría de nosotras nos hemos encontrado con decisiones difíciles acerca de cómo manejar nuestras identidades, personales, profesionales, activistas y su relación con nuestras cuentas e identidades en línea. Podemos tener sólo una identidad que usamos para conectar con todas nuestras diferentes redes sociales, o es posible que hayamos tomado medidas para 'separar' nuestras identidades en línea, a pesar de que esto pueda conllevar la creación y gestión de cuentas varias para interactuar con nuestros diversos "dominios sociales”. Estos temas representan un problema de seguridad cada vez mayor para muchas activistas, ya que sus redes sociales, su activismo, temas personales, y profesionales pueden solaparse en formas que pueden conducirlas a mayores niveles de riesgo, así como a poner en riesgo sus contactos y redes.

Todo el mundo pertenece a varios dominios sociales - tus redes de trabajo o de activismo, tus redes familiares, de amigos o colegas, etc. Algunas redes pueden hacerte sentir más seguras que otras. Por ejemplo, puede que te muestres más vigilante acerca de lo que compartes cuando se trata de tus actividades de trabajo o de activismo, pero que te muestres mucho mas confiada y relajada cuando interactúas con tus amigas en una plataforma de redes sociales como Facebook.

Si utilizas una sola identidad para todos tus dominios sociales, o si siempre utilizas tu nombre real (por ejemplo el que aparece en tus documentos oficiales) cuando estas en linea, resulta más fácil recopilar información acerca tuyo e identificar tus vulnerabilidades. Por ejemplo, si revelas en un sitio para citas en línea que te gusta un tipo particular de persona, un atacante podría probar de engañarte con un perfil falso que se parece a tus gustos personas y luego chantajear-te o arruinar tus actividades profesionales o publicas dando a conocer tus preferencias. Otro ejemplo consistiría en un posible empleador que encuentra mensajes potencialmente embarazosos o información acerca tuyo en relación con tus dominios sociales personales y que no querías forzosamente compartir.

Estos ejemplos, sin embargo, se hacen más difíciles si tu identidad profesional, personal, activista se mantienen separadas en varios dominios sociales. Para separarlas, resulta útil mapear primero cuales son tus dominios sociales y cuales podrían potencialmente exponerte más. Puedes por ejemplo pensar en todas tus diferentes actividades y redes personales, y reflexionar acerca de cada una de ellas afín de ir separando los dominios sensibles de los que lo son menos. Puedes hacer ese ejercicio por ejemplo preguntándote para cada dominio de tu vida: ¿Qué pasaría si estos datos en particular desaparecieran de repente, o si fueran vistos, copiados, y distribuidos por un adversario o alguien que te es hostil?

A modo de ejemplo, la experta en seguridad informática Joanna Rutkowska ha desarrollado una distribución Gnu/Linux basada en el concepto de "seguridad por aislamiento" llamada Qubes OS. En este sistema, cada dominio social está aislado en una máquina virtual independiente. Los tres dominios básicos que Rutkowska identifica para ella misma son:

- El dominio profesionalː Este incluye su correos de trabajo, llaves GPG relacionadas con su trabajo, reportes y artículos, etc. También cuenta con una área profesional menos “segura” en el cual aceptar por ejemplo invitaciones a LinkedIn o donde descarga imágenes de la internet para preparar sus presentaciones.

- El dominio personalː Este incluye su correo personal, calendario, fotografías de vacaciones, vídeos, etc. Tiene también una sub-sección llamada “muy personal” que usa para intercambiar mensajes encriptados con su pareja.

- El dominio inseguro (o rojo)ː Este contiene las actividades que considera mas arriesgadas. Para ella eso significa por ejemplo navegar por la web, usar apps que no conoce, etc. Cuando se encuentra en ese dominio nunca comparte ningún tipo de información sensible o que permita identificarla personalmente.

Este ejemplo ilustra cómo Rutkowska usa el aislamiento entre sus diferentes dominios sociales como una estrategia de seguridad. Como ella reconoce que las medidas de seguridad siempre pueden presentar vulnerabilidades, prefiere reducir posibles riesgos al no tenerlo todo en un mismo lugar que pueda ser objeto de ataque. Puedes adaptar esta estrategia a tus propios dominios sociales: mediante la separación de tus varias identidades y dominios, conseguirás fragmentar tus puntos de información impidiendo que una persona puede averiguarlo todo acerca tuyo, o que esa persona no pueda relacionarte con tu “nombre real”. Podrás leer más acerca de las maneras que puedes diseñar y gestionar diferentes tipos de identidades en línea para tus diferentes "dominios sociales en las siguientes secciones .

Lecturas para profundizarː

- Puedes encontrar mas detalles acerca de la estrategia de Rutkowska aquí: (http://blog.invisiblethings.org/2011/03/13/partitioning-my-digital-life-into.html).

Retomando el control

Descubrir que datos existen acerca tuyo y pueden ser accedidos por terceros es una primera fase de empoderamiento. También existen medidas que puedes tomar para controlar qué contenidos y metadatos generas. Una buena idea cuando publicas contenidos en Internet, consiste en siempre preguntarte si lo que mandas es público o personal y quien puede tener acceso a ello. Incluso si la información que publicas tiene que ver con un evento público y no con tu vida personal, tienes que recordar que los nombres que mencionas o las imágenes que subas pueden contribuir a una visión más completa acerca de quién eres, lo que estas haciendo, donde lo estas haciendo y con quien.

Esto no significa que debas silenciarte, o no participar en eventos públicos, si no mas bien se trata de tomar unas medidas básicas que limiten los riesgos a los cuales podrías exponerte. Una forma útil para decidir qué pasos deberías tomar para mejorar tu privacidad y seguridad consiste en pensar en cómo estos pasos podrían aumentar el costo o la cantidad de esfuerzo que se necesitaría para que alguien pueda vigilarte o atacarte.

Medidas básicas para reducir el acceso a tus contenidos y datos:

- Cuando provees una pagina web o servicio en linea con información, asegúrate que este provee una conexión encriptada (el enlace tiene que empezar con https://). Puedes usar el complemento HTTPS Everywhere para navegadores Firefox, Chrome y Opera, desarrollado por la Electronic Frontier Foundation que permite forzar conexiones https:// con las paginas que ofrecen conexiones encriptadas (https://www.eff.org/https-everywhere).

- Si lo usas correctamente, el navegador Tor puede ofuscar tu dirección IP, aumentando tus posibilidades de navegar anónimamente (https://info.securityinabox.org/es/chapter-8).

- Puedes instalar en Firefox, Chrome y Safari, extensiones que mejoran tu privacidad como por ejemplo Privacy Badger que bloquea rastreadores espías y publicitarios, Adblock Plus que bloquea ventanas emergentes desagradables o Ghostery que bloquea rastreadores de actores terceros que buscan perfilar tus hábitos en linea. Puedes también revisar las opciones de configuración de tu navegador y mejorar los que tienen que ver con privacidad y seguridad, como por ejemplo borrar con regularidad los cookies (https://info.securityinabox.org/es/firefox_principal y https://help.riseup.net/en/better-web-browsing).

- Deberías usar contraseñas fuertes y diferentes para cada uno de los servicios que usas – si no lo haces, eso significa que si alguien consigue interceptar alguna de tus contraseñas podria conseguir acceso a los otros servicios para los cuales usas la misma contraseña (https://info.securityinabox.org/es/chapter-3).

Publicación atenta de contenidos:

- Cuando compartes detalles personales acerca de tu vida, puedes usar perfiles privados que solo pueden ser accedidos por contactos seleccionados. Cuando usas plataformas de redes sociales comerciales, tienes que ser consciente de los cambios frecuentes de sus políticas de privacidad. Se han dado situaciones en las cuales estas políticas han cambiado de repente exponiendo imágenes, contenidos y conversaciones que se publicaron dentro de grupos privados.

- Cuando escribes o publicas imágenes acerca de eventos públicos, deberías preguntarte si las informaciones que publicas acerca de personas, lugares u otras pueden ponerte o poner alguien a riesgo. Siempre resulta una buena practica pedir primero por el “permiso” de escribir acerca de personas y eventos, y también puede ser establecer acuerdos consensuados acerca de que y como publicar información con todas las presentes a un evento publico.

- Puedes oscurecer o volver borrosas las caras en tus fotografías usando una app llamada ObscuraCam, una aplicación libre para Android: (https://guardianproject.info/apps/obscuracam)

Reducir tus metadatos:

- Puedes apagar el rastreador GPS de tu celular o cámara. Puedes también limitar el acceso por aplicaciones (o apps) varias a tus datos de localización, contactos e imágenes en la configuración de tu celular. Puedes también leer acerca de herramientas alternativas que ofrecen encriptar las comunicaciones con los celulares (https://info.securityinabox.org/es/chapter-11) como Signal para el envío de SMS (https://whispersystems.org/#) o Ostel (https://ostel.co/).

- Cuando registras un dispositivo o un programa como Microsoft Office, Libre Office, Adobe Acrobat u otros, no tienes porque usar tu nombre real. Eso previene de que los metadatos que se generan usando ese dispositivo o programa estén relacionados con tu nombre.

- Cuando publicas contenidos en linea puedes cambiar los formatos de archivos que contienen muchos metadatos (como .doc o .jpeg) por otros que usan menos metadatos (como .txt o .png), o puedes usar directamente texto plano.

- Puedes utilizar herramientas para quitar metadatos de algunos archivos. Para imágenes tienes Metanull para Windows (https://securityinabox.org/en/lgbti-africa/metanull/windows). Para PDFs, existe para Windows y MAC OSX programas como el Adobe Acrobat XI Pro (para el cual existe una versión de prueba). Las usuarias de GNU/Linux pueden usar PDF MOD, une herramienta libre y gratuita. Esta herramienta no remueven las “marcas de tiempo/time stamp” y tampoco remueve la información acerca del dispositivo que has usado para crear el PDF. También se encuentra MAT (Metadata Anonymisation Toolkit), una caja de herramientas utilizada también por TAILS para remover metadatos. Para una guía completa acerca de como remover metadatos de varios tipos de archivos, puedes visitar este recurso por Tactical Tech: (https://securityinabox.org/en/lgbti-mena/remove-metadata).

Bloquear acceso a contenidos y borrado de cuentas

- Bloquear temporalmente contenido en los resultados del buscador de Google: (https://support.google.com/webmasters/answer/1663419?hl=en&lr=all&rd=2) describe como usar el bloqueador temporal de URL para bloquear resultados en las búsquedas. Esto no remueve contenido, si no que bloquea contenidos mas antiguos (y potencialmente mas sensibles) de la búsqueda mientras realizas una actualización de tu pagina web.

- La Suicide Machineː (http://suicidemachine.org) es una herramienta que facilita el proceso de borrado de cuentas en plataformas de redes sociales. Esta herramienta ha sido forzada a no borrar cuentas de Facebook, pero puedes leer instrucciones de como hacerlo aquí: (https://www.facebook.com/help/224562897555674).

- AccountKillerː (https://www.accountkiller.com) te provee con instrucciones para borrar cuentas y perfiles en las paginas web y plataformas de redes sociales mas populares.

- JustDelete Meː (http://justdelete.me) es un directorio con enlaces directos para borrar cuentas de paginas web y plataformas de redes sociales.

== Creando y gestionando identidades en línea ==

La mayoría de nosotras nos hemos encontrado con decisiones difíciles sobre cómo manejar nuestros ‘yoes’ personales, profesionales, y demás, con nuestras identidades y cuentas en línea. Puede que tengamos una sola identidad que utilicemos para conectarnos mediante nuestras diferentes redes, o puede que hayamos tomado medidas para ‘separar’ nuestras identidades en línea, a pesar de que esto puede conllevar la creación y gestión de diferentes cuentas y diferentes ‘esferas sociales’ con las que interactuamos. Este ha sido un problema de seguridad cada vez mayor para muchos activistas, ya que sus redes profesionales, personales, y de activismo, pueden solaparse en formas que pueden conducir a mayores niveles de riesgo para ellos y sus redes.

Por lo general, la mayoría de las personas que interactúa de forma separada con diferentes esferas sociales (en especial el trabajo y la vida personal) sigue utilizando la misma identidad, que generalmente es su ‘nombre real’, o un ‘seudónimo’ (más sobre esto más adelante). Pero, dada la naturaleza del trabajo que hacemos como mujeres defensoras de los derechos humanos (MDDH) o como feministas, además del aumento del riesgo de ataques y hostigamiento simplemente debido a nuestro género u orientación sexual, hay otras opciones a considerar y explorar. Los ataques, el acoso, y la violencia de género en línea representan enormes y cada vez mayores problemas que, casi en su totalidad, permanecen sin resolverse por aquellas personas que controlan muchos de los espacios en línea que utilizamos. Actualmente, las mujeres, trans* y otras personas marginadas luchan por encontrar espacios seguros en línea, mientras que los gobiernos, las comunidades en internet, los servicios y sitios web, tanto los corporativos como los no corporativos, tropiezan en sus intentos de abordar adecuadamente los que se han convertido en muy controvertidos ‘espacios’ y ‘culturas’ en línea.

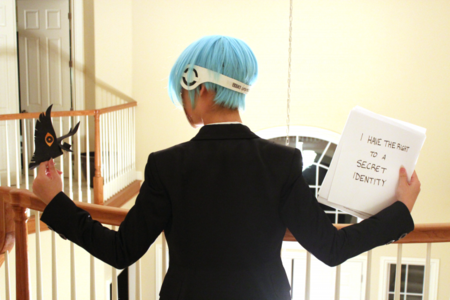

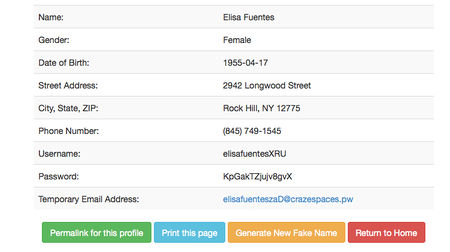

En esta sección vamos a continuar con el proceso de reflexión sobre cuál es nuestra identidad o nuestras identidades actuales en línea, para comunicarnos con qué esferas sociales utilizamos esas identidades, y cómo podemos ajustar y reinventar nuestras identidades y actividades de manera que sean más seguras y más eficientes para el trabajo que hacemos conectadas a internet. Describiremos los diferentes tipos de identidades en línea, la forma en que se utilizan, así como las ventajas y desventajas de emplear uno u otro tipo. A continuación, profundizaremos en cómo crear nuevas identidades en línea, cómo crear seudónimos creíbles e ‘historias de respaldo’ en plataformas que requieran ‘nombres reales’, los pros y los contras de gestionar múltiples identidades, y cómo puedes utilizar ciertas herramientas, plataformas y dispositivos para complementar la gestión de tus identidades en línea.

Utilizando tu 'verdadera identidad' versus otras opciones

Una vez que hayas identificado tus diferentes esferas sociales y las actividades y redes que van asociadas, es necesario pensar en cómo mejorar las formas en que interactúas con ellas. El primer aspecto a considerar es si deseas o no diferenciar tus identidades de acuerdo a las esferas sociales que has identificado, o si prefieres mantener tu nombre oficial y tu verdadero rostro para cada una de ellas. No hay una respuesta ‘correcta’ o única a esto, pero este proceso y el sopesar tus opciones echarán luz sobre los puntos fuertes y débiles de cómo operas en línea actualmente. Todas estas son decisiones potenciales que necesitan ser pensadas cuidadosamente, y el hablar de ellas y de la ponderación de tus opciones con amigas que hacen un trabajo similar, puede ser inmensamente útil. Es posible que desees mantener conectado tu trabajo a tu identidad legal o ‘real’ porque esto le da legitimidad, o quizás estás tan bien establecida que revertir esto sería problemático por varias razones. O puede que pienses que tu activismo debería ser anónimo (más sobre esto más adelante).

Usemos el ejemplo de una periodista que se plantea estas cuestiones. Ella podría tener mayor credibilidad y más oportunidades de trabajo si utilizara su verdadera identidad al escribir. O podría decidir mantener confidencial su nombre real y utilizar un apodo (o ‘seudónimo’) para su trabajo, lo que implicaría tomar varias precauciones para que nadie pudiese conectar las dos esferas. Esto podría implicar que tiene que trabajar más duro para construir su credibilidad como periodista, y algunos empleadores potenciales puede que no quisieran (o no pudieran) pagarle por su trabajo sin saber su verdadero nombre, pero separar su identidad periodística en línea de su nombre real es importante y lo suficientemente valioso para trabajar un poco más duro por ello.

Un segundo ejemplo que ilustra estas consideraciones es el de una activista que pondera sus opciones. Si quiere usar un seudónimo en lugar de su nombre real, debe tomar en cuenta que puede estar mostrando su rostro como parte de sus actividades relacionadas con el activismo en el mundo real (como hablar en conferencias, participar en manifestaciones, o asistir a eventos pequeños). ¿Puede mantener fuera de línea todas sus imágenes relacionadas con el activismo?. Si no es así, su seudónimo estará vinculado a su rostro en las imágenes en línea, y su rostro puede estar también relacionado con su verdadero nombre en otros ámbitos sociales, tales como su cuenta personal en las redes sociales. Esto podría eventualmente ‘desenmascarar’ su identidad activista en línea, tirando abajo las razones por las que originalmente eligió utilizar un seudónimo.

También es cada vez más difícil entender y ser conscientes de todos los tipos de datos y metadatos (‘huellas digitales’) que creamos al utilizar muchas de las aplicaciones y de las funcionalidades a través de múltiples dispositivos –en especial los teléfonos móviles y el creciente número de dispositivos en red que describimos como la ‘Internet de las cosas’. Esto ha hecho que varios tipos de identidades en línea sean mucho más difíciles de crear y mantener eficazmente y de forma segura, sin revelar información personal acerca de nosotras mismas y de nuestras redes.

Teniendo en cuenta cómo las potenciales identidades en línea pueden mejorar tu seguridad (y la seguridad de tus contactos a nivel personal y profesional), es crucial evaluar cuidadosamente los riesgos, así como las capacidades técnicas y habilidades que tendrías que utilizar para gestionar varios tipos de identidades en línea de forma segura. También es necesario pensar en qué tipo de identidad usarías en un contexto dado. Las siguientes preguntas ilustran elementos que deberías considerar al evaluar identidades en línea alternativas:

- ¿Si mi identidad real se conociera, estarían en riesgo mi seguridad, empleo o medio de subsistencia?

- ¿Si mi participación en ciertas actividades se conociera, se verían afectadas mi salud mental o estabilidad?

- ¿Si mi identidad real se conociera, serían perjudicados de alguna manera mi familia u otros seres queridos?

- ¿Soy capaz y estoy dispuesta a mantener identidades separadas de forma segura?

Estas preguntas ilustran elementos de los procesos básicos de evaluación de riesgos que debes aplicar cuando pienses en cómo tu identidad en línea (o identidades) impactan o se ven afectadas por tu seguridad digital y tu privacidad. La evaluación de tus riesgos ayuda a clarificar tus opciones y necesidades al momento de considerar diferentes estrategias para separar tus identidades en línea. Estas van desde la total transparencia al pleno anonimato, e incluyen tantas identidades separadas como creas que son necesarias y posibles de mantener para hacer tu trabajo de forma segura. Debido a los riesgos inherentes con el trabajo de las MDDH, te recomendamos realizar una evaluación de riesgos a profundidad en la medida en que seas capaz, y buscar ayuda si la necesitas.

Lecturas para profundizar

- Guía de Tactical Tech para la evaluación de riesgos:(https://securityinabox.org/en/lgbti-mena/security-risk)

- Guía de Electronic Frontier Foundation para el modelado de amenazas:(https://ssd.eff.org/en/module/introduction-threat-modeling)

Nombres “reales”

La escritora Kate Harding habla de su decisión de comenzar a escribir bajo su nombre real, desestimando las recomendaciones que por lo general se dan a las blogueras de seguir prácticas como 'escribir bajo un seudónimo, manteniendo ese seudónimo en masculino o neutro en cuanto a género si eres una mujer bloguera ... enmascarar la información personal, siendo prudente con la publicación de detalles por los que puedan identificarte, y no escribir nada que pueda exacerbar a los lunáticos'. En lugar de poner la responsabilidad sobre las mujeres, dice Harding, los problemas de acoso deben ser manejados por la sociedad en su conjunto, incluyendo a los hombres. Sin embargo, también reconoce que puede ser una decisión peligrosa.

Por ejemplo el proyecto “Geek Feminism” revela cómo ciertos grupos de personas se ven perjudicados por políticas que requieren que las personas usen sus nombres reales o legales. Estos incluyen a mujeres, homosexuales, personas trans*, personas con capacidades diferentes, niños y padres. El precio para los individuos de estos grupos cuando tienen un perfil público ligado a su nombre real puede variar desde la discriminación (en empleo o servicios) hasta el arresto, el encarcelamiento o la ejecución en algunos contextos. En el Consejo de Derechos Humanos, la APC (Asociación para el Progreso de las Comunicaciones) junto a la Comisión de Derechos Humanos de Lesbianas y Gays, y la Asociación Internacional de Lesbianas y Gays, entregaron un comunicado conjunto destacando la importancia del cifrado y el anonimato para las personas que se enfrentan a discriminación y persecución por su orientación sexual e identidad de género:(https://www.apc.org/en/node/20587/)

Lecturas para profundizar

- Kate Harding habla sobre su decisión de comenzar a escribir bajo su verdadero nombre: (http://kateharding.net/2007/04/14/on-being-a-no-name-blogger-using-her-real-name/)

- ¿Cómo la política de Facebook de utilizar el verdadero nombre afecta a personas LGBTQI:(https://www.eff.org/deeplinks/2014/09/facebooks-real-name-policy-can-cause-real-world-harm-lgbtq-community)

- Para obtener una lista completa de grupos de personas que se ven afectados (y cómo se ven afectados), consulta la Geek Wiki Feminism:(http://geekfeminism.wikia.com/wiki/Who_is_harmed_by_a_%22Real_Names%22_policy%3F)

Anonimato

El anonimato es la postura de mantener completamente oculta tu identidad y cualquier dato singular identificativo. Esto puede significar intentar mantener tu verdadera identidad en privado y separada de tu trabajo, del activismo que haces y/o de las opiniones que expresas. Respecto al anonimato, Vani, una activista de derechos humanos, escribe: “Soy una usuaria regular de las redes sociales. Expreso mis opiniones sobre una serie de temas. Pero me mantengo sin rostro y sin nombre” (http://internetdemocracy.in/media/).

El anonimato puede ser una buena opción en ciertos contextos y actividades si no necesitas ganar la confianza de otras personas, en caso de que hayan pocas o ninguna persona de confianza, o cuando no quieres exponerte a ti misma u otras personas de tu vida a un mayor riesgo. Al igual que en otras opciones que se mencionan posteriormente, se requiere ser consciente de las ‘huellas digitales’ que creas, y como ya hemos comentado antes, se necesita dedicación y no cometer errores simples. Por ejemplo, el compromiso con el anonimato significa que tienes que ser muy disciplinada para no revelar tu ‘dirección IP real’, al igual que el no revelar tu ‘nombre real’. Para ello, el navegador web Tor y las redes virtuales privadas VPN de confianza pueden ser herramientas cotidianas de uso crítico.

El anonimato también puede ser una buena opción de vez en cuando, en caso de que realices ciertas actividades en línea que son más sensibles que otros trabajos y actividades que haces regularmente bajo otros tipos de identidades. Por ejemplo, es posible que quieras permanecer en el anonimato cuando estés investigando o participando en foros sobre temas sensibles de salud, o cuando debates contenidos censurados o temas altamente políticos en entornos en línea que posiblemente estén siendo monitoreados.

El anonimato también puede significar usar elementos de otros tipos de identidades en línea. Si deseas comunicarte con alguien en quien no confías plenamente o ante quien no deseas revelar su identidad ‘real’ (por ejemplo, alguien que conociste en el foro sobre asuntos sensibles de salud en el ejemplo anterior), es posible que desees configurar una cuenta de un solo uso empleando un seudónimo para comunicarte con ella a través del chat o por correo electrónico. Al operar de forma anónima en línea, puede que también quieras usar seudónimos de un solo uso, para comentar en un blog o en un sitio de noticias, o establecer un sobrenombre para identificarte por única vez en una sesión de chat.

Pero el anonimato total puede ser difícil de mantener, especialmente a medida que creas grandes cantidades de contenido durante largos períodos de tiempo. Aumentan las probabilidades de que puedas cometer ‘errores’ (tú u otras personas que conocen tu identidad) y revelar tus ‘huellas digitales’ a través de tus contenidos o de los metadatos que te identifican de forma unívoca. Además, el anonimato puede ser riesgoso en países donde las autoridades lo consideran automáticamente una ‘bandera roja’ al pensar que un usuario anónimo está tratando de ocultar algo o haciendo algo malo. El anonimato también puede ser solitario y puede aislarte, lo que lleva a una bloguera a preguntar ”¿Se puede tener una red para protegerte y que al mismo tiempo te permita ser anónima? ¿Sería la visibilidad una mejor estrategia para ti?”.

Cuando adoptas el anonimato como estrategia puedes usar seudónimos, pero estos no deben ser utilizados en diferentes redes o esferas sociales, y algunos sólo deberían ser utilizados una vez y luego desechados. Debido a esto, el anonimato difiere de la seudonimia permanente.

Lecturas para profundizar

- La decisión de anonimato para blogueras:(https://advocacy.globalvoicesonline.org/2015/05/01/to-be-or-not-to-be-anonymous-how-should-bloggers-decide/)

- Acerca de cómo la verdadera identidad del autor detrás del blog “Una chica lesbiana en Damasco” fue revelado a través de una investigación en línea: (http://electronicintifada.net/blogs/ali-abunimah/new-evidence-about-amina-gay-girl-damascus-hoax )

- Cómo eliminar tu identidad en línea para lograr pleno anonimato en Internet:(http://null-byte.wonderhowto.com/how-to/remove-your-online-identity-ultimate-guide-anonymity-and-security-internet-0131741/)

Seudonimia Permanente

La seudonimia permanente implica el uso consistente de un nombre ficticio durante un período de tiempo. Un seudónimo también suele llamarse ‘apodo’, ‘sobrenombre’ o alias. Como mencionamos antes, hay una gran variedad de motivos por los que puedes desear utilizar un nombre que no sea aquel con el que naciste. Recuerda que el uso de un seudónimo implica que debes ser muy cuidadosa para mantener tu seudónimo separado de tu vida personal, lo que significa prestar mucha atención a las huellas digitales creadas bajo ese seudónimo por las que potencialmente pueden identificarte (como una foto que se puede rastrear hasta ti, o una cuenta de correo electrónico, o un comentario que hiciste en un foro con tu nombre real que puede vincularse a tu seudónimo, o revelar tu dirección IP ‘real’, de la misma forma en que podrías revelar tu ‘nombre real’ al no encubrirlo con el uso del navegador web Tor, una VPN, u otras herramientas). Para conocer un excelente ejemplo de cómo se reveló la ‘identidad real’ del seudónimo de un bloguero a través de sus huellas digitales, lee la historia narrada antes acerca de ‘Una chica lesbiana en Damasco’. Todo esto quiere decir que tienes que estar muy segura de que esto es algo que quieres hacer y que estás dispuesta a hacer el esfuerzo necesario. Si es así, aquí hay algunas cosas a considerar.

Un seudónimo puede tener la forma de un nombre (por ejemplo, “Jane Doe”) o no (piensa en algunas cuentas de usuario de Twitter que hayas visto, que son temáticas, simbólicas o palabras sin sentido). A menudo tendrás total libertad para crear seudónimos, pero también hay servicios y cuentas que se suspenden al utilizar identidades seudónimas o anónimas. Al momento de escribir este manual, el ejemplo más conocido de ello es Facebook, que requiere que los usuarios utilicen su ‘identidad auténtica’ (o ‘nombre real’), que casi siempre significa tu nombre legal, o el nombre por el que se te conoce comúnmente (como tu apodo).

Esta historia (http://thinkprogress.org/lgbt/2015/07/03/3676827/facebook-transgender-real-name-policy/) ilustra cómo incluso usar tu nombre legal puede ser increíblemente difícil en sitios que prohíben todo menos ‘nombres reales’. La política de Facebook, en particular, también ha causado que muchos usuarios pierdan sus cuentas de Facebook (http://www.theguardian.com/commentisfree/2015/jun/03/facebook-real-name-policy-hurts-people-creates-new-digital-divide), incluyendo grupos feministas, personas trans*, drag kings y drag queens conocidas por sus seudónimos en lugar de sus nombres legales. Si eliges utilizar un seudónimo en algunos servicios de redes sociales, es importante que entiendas que puedes ser reportada por usar un "nombre falso", y que posiblemente puedan suspender tu cuenta. Una estrategia para evitar esto puede ser el uso de un seudónimo en base a un nombre de modo que tu cuenta no sea considerada problemática de forma automática por servicios como Facebook.

La seudonimia permanente también puede ofrecer visibilidad de una manera en que el anonimato no puede, permitiéndote a ti y a tu trabajo ganar reputación en línea con el tiempo, así como la posibilidad de relacionarte con los demás. Establecer con éxito una reputación y relacionarte con las redes en línea seguirá dependiendo de que los miembros de las comunidades basadas en confianza decidan si eres digna de su confianza o no, lo que puede hacer de tu reputación en línea un elemento fundamental para tu identidad seudonímica. Puedes incluso optar por revelar tu identidad legal o tu ‘nombre real’ a algunas personas de esas redes basadas en confianza, o no. Cualquier decisión potencial de conectar tu seudónimo y tu reputación en línea asociada a él con tu ‘nombre real’ es una elección muy personal hecha de acuerdo a tus necesidades y contexto.

Lecturas para profundizar

- Las muchas razones por las que la gente usa seudónimos: (https://www.eff.org/deeplinks/2011/07/case-pseudonyms)

- La Geek Wiki Feminism acerca de los seudónimos (http://geekfeminism.wikia.com/wiki/Pseudonymity) y un juego de “bingo” acerca de mitos comunes y de percepciones erróneas (http://geekfeminism.org/2011/07/08/anti-pseudonym -bingo/)

- ¿Por qué necesitamos alter egos en línea ahora más que nunca?: (http://www.wired.com/2014/04/why-we-need-online-alter-egos-now-more-than-ever/) (‘Alter egos’ aquí es un sinónimo de seudónimo.)

- Una bloguera acerca de cómo un error humano expuso su identidad seudonímica en línea, poniendo su identidad laboral en riesgo: (http://disabledfeminists.com/2010/04/14/on-refusing-to-tell-you-my-name/), y por qué los seudónimos pueden ser herramientas vitales.

Identidad Colectiva

Otra forma de ser anónima es a través de la participación anónima colectiva. Durante siglos, grupos y personas con ideas afines han participado de forma anónima en movimientos históricos de protesta, o han creado bajo seudónimos colectivos obras de arte innovadoras y bromas que invitan a reflexionar. Además de permitir a sus miembros ‘esconder’ sus identidades, estos personajes colectivos a menudo crean un aura de poder casi mágico alrededor de sus acciones. El anonimato a través de la identidad colectiva se puede traducir en una serie de actividades y recursos concretos, desde un grupo o lista privada de correo para emitir declaraciones colectivas, hasta una cuenta compartida de Twitter. Mientras aplican las mismas preocupaciones de seguridad y privacidad, el trabajar como parte de una identidad colectiva puede significar tener el ‘poder de la multitud’ detrás tuyo, y puede ofrecerte una buena opción si no deseas revelar tu identidad como parte de un movimiento.

Pero ten en cuenta que el ‘poder de la multitud’ también puede ser la ‘mentalidad de la multitud’, o incluso la ‘tiranía de la falta de estructuras’ (en referencia al trabajo de Jo Freeman: http://www.jofreeman.com/joreen/tyranny.htm). El colectivo podrá optar por hacer cosas con las que tu no estés de acuerdo, o por cosas que te expondrán a niveles de riesgo inaceptables. En algunos casos, miembros de colectivos han sido procesados por actos ilegales, incluso cuando desempeñaban roles de bajo nivel en el colectivo; y simplemente el ser miembro de un colectivo puede aumentar el nivel de investigación, vigilancia, y los riesgos que experimentas. Así que si estás considerando actuar a través de una identidad colectiva, elige sabiamente y haz tu investigación antes de unirte.

Algunos ejemplos de identidades colectivas:

Capitan Swing identidad utilizada por trabajadores agrícolas en sus cartas de protesta escritas durante las protestas inglesas de Swing en 1830 (https://en.wikipedia.org/wiki/Captain_Swing)

Luther Blisset: este era originalmente el nombre de un futbolista italiano que llegó a adoptarse y utilizarse por muchos artistas y activistas para diversas acciones y hasta para una serie de libros (https://en.wikipedia.org/wiki/ Luther_Blissett_% 28nom_de_plume 29%)

Guerrilla Girls: un grupo anónimo de artistas feministas y de mujeres dedicadas a la lucha contra el sexismo y el racismo en el mundo del arte (http://guerrillagirls.com/)

Netochka Nezvanova puede ser el nombre de un grupo de personas, o puede ser en realidad el seudónimo de una sola mujer. (El nombre significa ‘Nadie sin Nombre’ en ruso, de una novela de Fyodor Dostoevsky). Netochka es el ‘rostro humano’ de un conjunto de herramientas de software utilizado para manipular vídeo digital en tiempo real, pero sus actividades y acciones suman a la reputación y a la mística de su identidad. Netochka solía dar entrevistas para promover el software, pero estuvo representada con frecuencia por diferentes mujeres cuando aparecía en persona (http://www.salon.com/2002/03/01/netochka/)

Anonymous: es quizás el grupo contemporáneo más conocido de activistas que trabajan bajo un seudónimo. Se trata de una red internacional difusa de activistas, individuos y entidades ‘hacktivistas’. Anonymous se hizo conocido por una serie de polémicas proezas tanto en línea como fuera de línea, incluyendo el impartir ataques distribuidos de denegación de servicio (DDoS), alteración de páginas web, y la publicación de documentos y correos electrónicos corporativos obtenidos ilegalmente. Se han dirigido a gobiernos, grupos religiosos, individuos y corporaciones (https://en.wikipedia.org/wiki/Anonymous_%28group%29).

Kolena Laila se inició por un grupo de jóvenes mujeres blogueras en Egipto en 2006. La iniciativa dedica un día al año a la movilización de todas las mujer árabes blogueras para hablar sobre las diferentes formas de opresión que enfrentan; Kolena Laila significa ‘Todas somos Laila’ (la protagonista de ‘The Open Door”, una novela de Latifa El Zayyat) (http://yfa.awid.org/2010/04/blogging-initiative-amplifies-voices-of -young-arab-mujeres /)

Lecturas para profundizar